Décrivez votre besoin ou parcourez notre base de connaissances.

Gestion des agents

Cet article se rapporte à la version WeDoBack fournie dans les offres commerciales :

- SMART / INTÉGRAL

- IMMUABLE

- PLAN DE REPRISE D’ACTIVITÉ (PRA), ou

- PLAN DE CONTINUITÉ D’ACTIVITÉ (PCA).

Installation et déploiement d’agents WeDoBack

Préparation

On distingue 6 étapes :

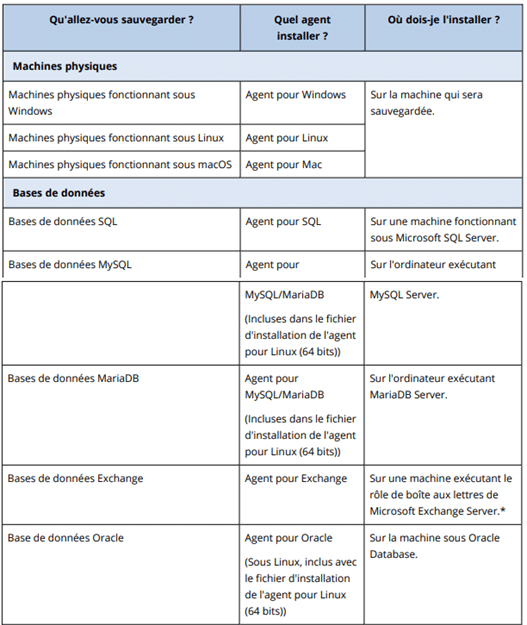

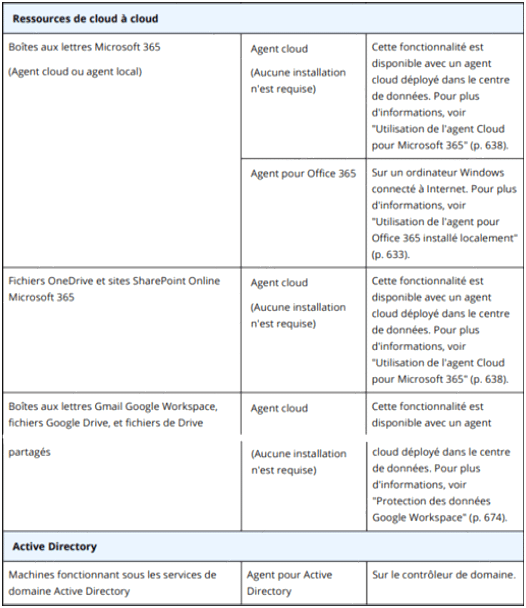

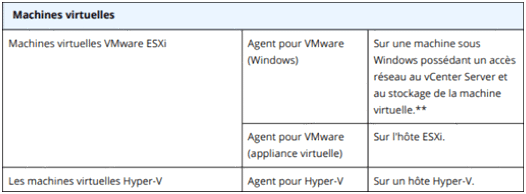

Étape 1 : Choisissez un agent en fonction de ce que vous allez sauvegarder.

La sélection d’un agent dépend de ce que vous allez sauvegarder.

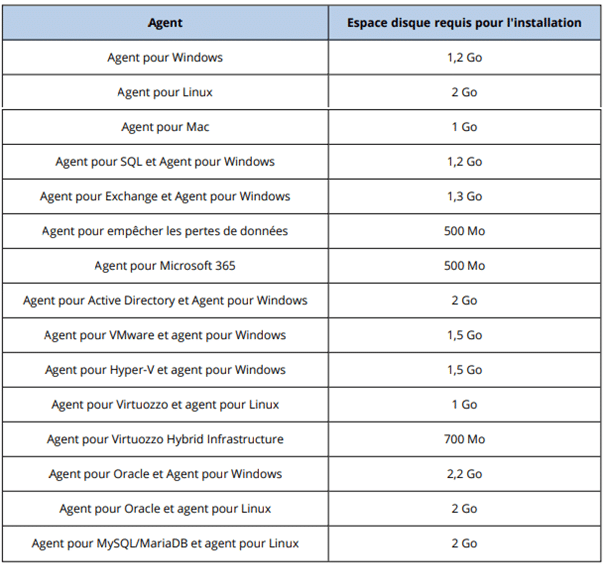

Le tableau ci-dessous regroupe les informations qui vous aideront à faire votre choix.

Sous Windows, l’agent pour Exchange, l’agent pour SQL, l’agent pour Active Directory et l’agent pour Oracle nécessitent que l’agent pour Windows soit installé. Ainsi, si vous installez l’agent pour SQL, par exemple, vous pourrez également sauvegarder la totalité de la machine sur laquelle l’agent est installé.

Nous vous recommandons également d’installer l’agent pour Windows lorsque vous installez l’agent pour VMware (Windows) et l’agent pour Hyper-V.

Sous Linux, l’agent pour Oracle, l’agent pour MySQL/MariaDB et l’agent pour Virtuozzo nécessitent l’installation de l’agent pour Linux (64 bits). Ces agents sont regroupés dans le fichier d’installation de l’agent pour Linux (64 bits).

Remarque : lors de l’installation, l’agent pour Exchange vérifie que la machine sur laquelle il sera exécuté dispose de suffisamment d’espace libre. Lors de la restauration granulaire, un espace libre égal à 15 % de la plus grosse base de données Exchange est nécessaire de manière temporaire.

**Si votre ESXi utilise un stockage rattaché à un SAN, installez l’agent sur une machine connectée au même SAN. L’agent sauvegardera les machines virtuelles directement à partir du stockage plutôt que via l’hôte ESXi et le réseau local.

****Une machine est considérée comme étant virtuelle si elle est sauvegardée via un agent externe. Si l’agent est installé dans le système invité, les opérations de sauvegarde et de restauration sont les mêmes que pour une machine physique. Cependant, si Cyber Protection peut identifier une machine virtuelle en utilisant l’instruction CPUID, un quota de service de machine virtuelle lui est attribué. Si vous utilisez l’accès direct ou une autre option qui masque l’ID de fabricant du CPU, seuls des quotas de services pour les machines physiques peuvent être attribués

Étape 2 : Assurez-vous que l’espace disponible sur votre disque dur est suffisant pour installer un agent.

Les opérations de sauvegarde, y compris leur suppression, nécessitent environ 1 Go de mémoire RAM par To de taille de sauvegarde. La consommation de mémoire varie en fonction du volume et du type des données traitées par les agents.

Remarque : en fonction du type sauvegarde dont vous avez besoin, nous recommandons la sauvegarde basée sur un agent si vous avez besoin des éléments suivants :

- Fonctionnalité de protection supplémentaire : antivirus, antimalware, gestion des correctifs ou connexion au bureau à distance.

- Machines virtuelles séparées au niveau du tenant, par exemple pour que les utilisateurs du tenant n’aient accès qu’à leurs propres sauvegardes.

- Sauvegardes au niveau des fichiers que vous pouvez restaurer sur les systèmes d’exploitation invités.

Nous recommandons la sauvegarde sans agent si vous avez besoin des éléments suivants :

- Il s’agit uniquement d’une sauvegarde, sans aucun dispositif de protection supplémentaire.

- Gestion simplifiée : vous pouvez sauvegarder plusieurs machines virtuelles en installant et en configurant un seul agent.

- Utilisation minimale des ressources : un agent dédié utilise moins de processeur et de mémoire RAM que plusieurs agents installés sur chaque machine virtuelle de votre environnement.

- Configurations de sauvegarde spécifiques, telles que la sauvegarde sans réseau local.

- Moins de frais généraux de configuration. L’agent dédié sauvegarde les machines virtuelles au niveau de l’hyperviseur, indépendamment des systèmes d’exploitation invités

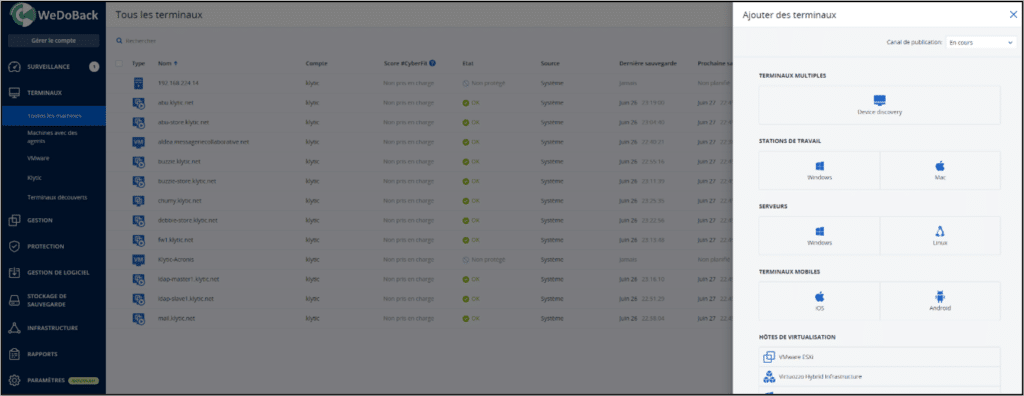

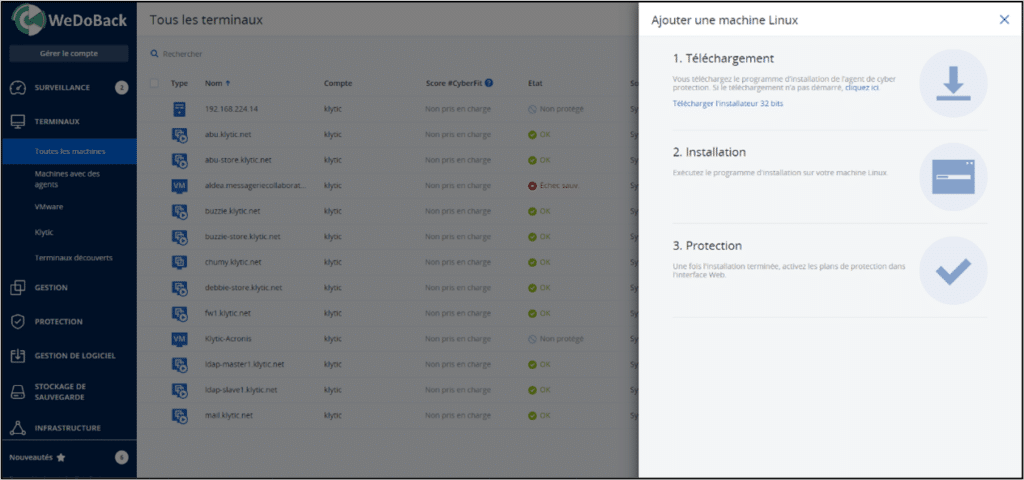

Étape 3 : Téléchargez le programme d’installation. Voir Pour trouver les liens de téléchargement, cliquez sur Tous les terminaux > Ajouter.

La page Ajouter des terminaux fournit des programmes d’installation Web pour chacun des agents installés sous Windows. Un programme d’installation Web consiste en un petit fichier exécutable qui télécharge sur Internet le programme d’installation principal et le sauvegarde en tant que fichier temporaire. Ce fichier est automatiquement supprimé après l’installation.

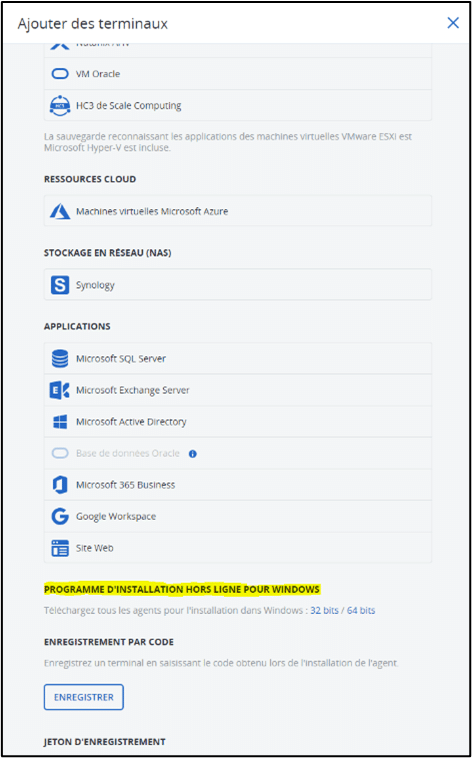

Si vous souhaitez enregistrer les programmes d’installation localement, téléchargez un paquet comprenant tous les agents d’installation pour Windows à l’aide du lien au bas de la page Ajouter des terminaux. Des paquets 32 bits et 64 bits sont disponibles. Ces paquets vous permettent depersonnaliser la liste des composants à installer. Et aussi d’effectuer une installation sans assistance, par exemple via la stratégie de groupe.

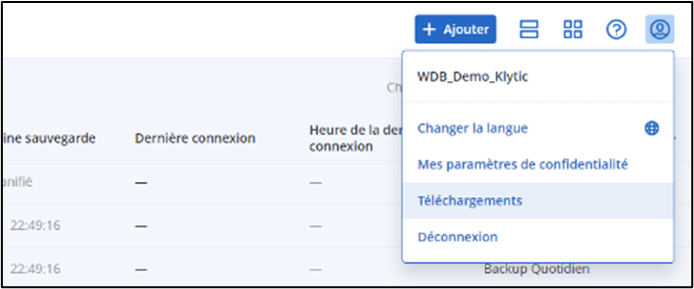

Pour télécharger le programme d’installation de l’agent pour Microsoft 365, cliquez sur l’icône de compte dans l’angle supérieur droit, puis cliquez sur Téléchargements > Agent pour Microsoft 365.

L’installation sous Linux et macOS est effectuée depuis les programmes d’installation habituels.

Tous les programmes d’installation requièrent une connexion Internet afin d’enregistrer la machine au sein du service Cyber Protection. Sans connexion Internet, l’installation ne pourra être effectuée.

Étape 4 : Les fonctionnalités Cyber Protect nécessitent le package redistribuable Microsoft Visual C++ 2017. Veillez à ce qu’il soit déjà installé sur votre machine, ou installez-le avant d’installer l’agent. Après l’installation de Microsoft Visual C++, il peut être nécessaire de redémarrer l’ordinateur. Le package redistribuable Microsoft Visual C++ est disponible ici :

Étape 5 : Assurez-vous que les pare-feu et les autres composants du système de sécurité de votre réseau (comme un serveur proxy) autorisent les connexions sortantes via les ports TCP suivants :

- Ports 443 et 8443 : Ces ports permettent d’accéder à la console Cyber Protect, d’enregistrer des agents, de télécharger des certificats, d’autoriser des utilisateurs et de télécharger des fichiers depuis le stockage dans le cloud.

- Ports entre 7770 et 7800 : Ces ports permettent aux agents de communiquer avec le serveur de gestion.

- Ports 44445 et 55556 : Ces ports permettent aux agents de transférer des données lors du processus de sauvegarde et de restauration.

Ports TCP requis pour la sauvegarde et la réplication de machines virtuelles VMware :

- Port 443 : L’agent pour VMware (Windows et appliances virtuelles) se connecte à ce port sur l’hôte ESXi ou le serveur vCenter afin d’exécuter des opérations de gestion de machine virtuelle, comme la création, la mise à jour et la suppression de machines virtuelles sur vSphere lors des opérations de sauvegarde, de restauration et de réplication de MV.

- Port 902 : L’agent pour VMware (Windows et appliances virtuelles) se connecte à ce port sur l’hôte ESXi afin d’établir des connexions NFC pour lire/écrire des données sur des disques de machine virtuelle lors des opérations de sauvegarde, de restauration et de réplication de machine virtuelle.

- Port 3333 : Si l’agent pour VMware (appliances virtuelles) est en cours d’exécution sur le cluster/hôte ESXi qui est la cible de la réplication de machine virtuelle, le trafic de réplication de machine virtuelle ne va pas directement à l’hôte ESXi sur le port 902. Au lieu de cela, le trafic part de l’agent pour VMware source et va jusqu’au port TCP 3333 de l’agent pour VMware (appliances virtuelles) situé sur le cluster/hôte ESXi cible.

Ports requis par le composant Téléchargeur :

Le composant Téléchargeur est chargé de délivrer des mises à jour à un ordinateur et de les distribuer à d’autres instances du Téléchargeur. Il peut s’exécuter en mode agent, qui transforme l’ordinateur en agent Téléchargeur. L’agent Téléchargeur télécharge des mises à jour depuis Internet et sert de source pour la distribution de mises à jour vers d’autres ordinateurs.

Le Téléchargeur nécessite les ports suivants pour fonctionner.

- Port TCP et UDP (entrant) 6888 : Utilisé par le protocole BitTorrent pour les mises à jour BitTorrent de pair-à-pair.

- Port UDP 6771 : Utilisé comme port de découverte pair local. Joue également un rôle dans les mises à jour de pair-à-pair.

- Port TCP 18018 : Utilisé pour la communication entre les programmes de mise à jour fonctionnant dans différents modes : Responsable de la mise à jour et Agent responsable de la mise à jour.

- Port TCP 18019 : Port local, utilisé pour la communication entre le programme de mise à jour et l’agent de protection.

Étape 6 : Vérifiez que les ports locaux suivants ne sont pas utilisés par d’autres processus sur l’ordinateur sur lequel vous prévoyez d’installer l’agent de protection.

- 127.0.0.1:9999

- 127.0.0.1:43234

- 127.0.0.1:9850

Remarque : vous n’avez pas à les ouvrir dans le pare-feu.

Modification des ports utilisés par l’agent de protection

Il se peut que certains des ports requis par l’agent de protection soient utilisés par d’autres applications de votre environnement.

Afin d’éviter les conflits, vous pouvez modifier les ports par défaut utilisés par l’agent de protection en modifiant les fichiers suivants.

- Sous Linux : /opt/Acronis/etc/aakore.yaml

- Sous Windows : ProgramDataAcronisAgentetcaakore.yaml

Installation des agents de protection

Téléchargement des agents

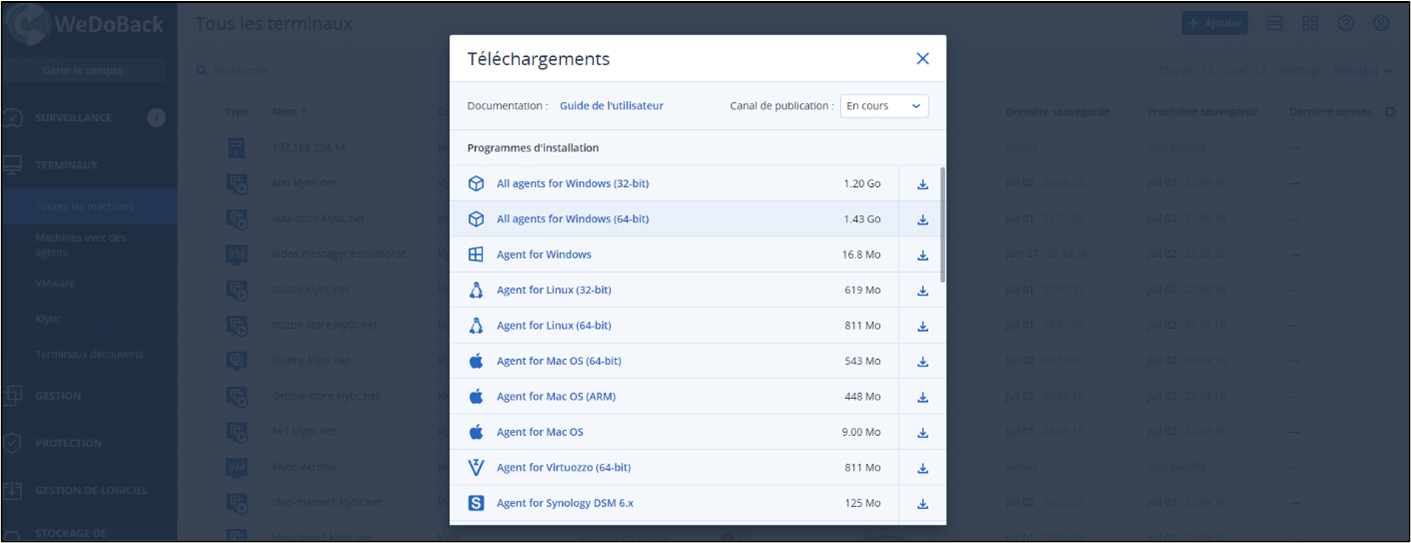

Avant d’installer un agent, vous devez télécharger son fichier d’installation depuis la console WeDoBack.

Pour télécharger un agent lors de l’ajout d’une ressource à protéger

- Dans la console WeDoBack, accédez à Terminaux > Tous les terminaux.

- En haut à droite, cliquez sur Ajouter un terminal.

- Dans le volet Ajouter des terminaux, à partir du menu déroulant Canal de publication, sélectionnez une version d’agent.

- Version précédente : télécharger la version d’agent de la version précédente.

- Actuelle : télécharger la version la plus récente de l’agent.

- Sélectionnez l’agent correspondant au système d’exploitation de la ressource que vous ajoutez. La boîte de dialogue Enregistrer sous s’affiche.

- [Uniquement pour les Mac avec des processeurs Apple Silicon (comme Appli M1)] Cliquez sur Annuler. Dans le volet Ajouter un ordinateur Mac qui s’affiche, cliquez sur le lien Télécharger ARM installateur.

- Sélectionnez un emplacement pour enregistrer le fichier d’agent d’installation et cliquez sur Enregistrer.

Pour télécharger un agent pour un usage ultérieur

- Cliquez sur l’icône Utilisateur dans l’angle supérieur droit de la console Cyber Protect.

- Cliquez sur Téléchargements.

- Dans la boîte de dialogue Téléchargements, à partir du menu déroulant Canal de publication, sélectionnez une version d’agent.

- Version précédente : télécharger la version d’agent de la version précédente.

- Actuelle : télécharger la version la plus récente de l’agent.

- Version précédente : télécharger la version d’agent de la version précédente.

- Parcourez la liste des installateurs disponibles pour trouver l’installateur d’agent dont vous avez besoin et cliquez sur l’icône de téléchargement au bout de la ligne correspondante.

La boîte de dialogue Enregistrer sous s’affiche.

5. Sélectionnez un emplacement pour enregistrer le fichier d’agent d’installation et cliquez sur Enregistrer.

Installation des agents (Windows, Linux et macOS)

Suivez la procédure correspondant au système :

- Installation d’un agent sur Windows

- Installation d’un agent sur Linux

- Installation d’un agent sur macOS

Désinstallation d’agents

Lorsque vous désinstallez un agent d’une ressource, cette ressource est supprimée automatiquement de la console Cyber Protect. Si la ressource reste affichée après que vous avez désinstallé l’agent, en raison d’un problème réseau, par exemple, supprimez cette ressource manuellement de la console.

Remarque : la désinstallation d’un agent ne supprime aucun plan ni sauvegarde.

Agent Windows

Connectez-vous en tant qu’administrateur à l’ordinateur avec l’agent.

- Dans le Panneau de configuration, accédez à Programmes et fonctionnalités.

- Cliquez avec le bouton droit sur Acronis Cyber Protect, puis sélectionnez Désinstaller.

- [Pour les agents protégés par mot de passe] Spécifiez le mot de passe dont vous avez besoin pour désinstaller l’agent, puis cliquez sur Suivant.

- [Facultatif] Cochez la case Supprimer les journaux et les paramètres de configuration. Ne cochez pas cette case si vous prévoyez de réinstaller le produit ultérieurement. Si vous cochez cette case, puis réinstallez l’agent, cette ressource pourrait être dupliquée dans la console Cyber Protect et ses anciennes sauvegardes risqueraient de ne pas lui être associée.

- Cliquez sur Désinstaller.

Agent Linux

- Ouvrir l’application Terminal.

- Effectuez les actions suivantes :

- Pour désinstaller l’agent et supprimer tous les journaux, tâches et paramètres de configuration, exécutez la commande suivante :

/usr/lib/Acronis/BackupAndRecovery/uninstall/uninstall -a

- Pour désinstaller l’agent tout en conservant son identifiant (par exemple, si vous prévoyez d’installer l’agent ultérieurement), exécutez la commande suivante : /usr/lib/Acronis/BackupAndRecovery/uninstall/uninstall -a –no-purge

- Pour désinstaller l’agent à l’aide du fichier d’installation, exécutez la commande suivante :

<package name> -a -u

Ici, <package name> est le nom du paquet d’installation (un fichier .i686 ou .x86_64).

Agent macOS

- Ouvrir l’application Terminal.

- Effectuez l’une des actions suivantes :

- Pour désinstaller l’agent, exécutez la commande suivante :

sudo /Library/Application Support/BackupClient/Acronis/Cyber Protect Agent Uninstall.app/Contents/MacOS/AgentUninstall /confirm

- Pour désinstaller l’agent et supprimer tous les journaux, tâches et paramètres de configuration, exécutez la commande suivante :

sudo /Library/Application Support/BackupClient/Acronis/Cyber Protect Agent Uninstall.app/Contents/MacOS/AgentUninstall /confirm /purge

(Dés)inscription manuelle des ressources

Les ressources sont inscrites automatiquement dans le service Cyber Protection lorsque vous y installez l’agent de protection. Lorsque vous désinstallez l’agent de protection, les ressources sont désinscrites automatiquement et disparaissent de la console Cyber Protect.

Vous pouvez également inscrire une ressource manuellement à l’aide de l’interface de ligne de commande. Pour cela, il faudra fournir un nom d’utilisateur et son mot de passe. Vous devrez peut-être utiliser l’inscription manuelle, par exemple en cas d’échec de l’inscription automatique ou si vous souhaitez déplacer une ressource vers un nouveau tenant ou sous un nouveau compte utilisateur.

Windows

- Pour l’inscription d’une ressource, exécutez la commande suivante en la ligne de commande :

« %ProgramFiles%BackupClientRegisterAgentToolregister_agent.exe » -o register -t cloud -a -u -p

Par exemple :

« C:ProgramFilesBackupClientRegisterAgentToolregister_agent.exe » -o register -t cloud -a https://cloud.company.com -u johndoe -p johnspassword

- Pour la désinscription, c’est la commande :

« %ProgramFiles%BackupClientRegisterAgentToolregister_agent.exe » -o unregister

Par exemple :

« C:\ProgramFilesBackupClientRegisterAgentToolregister_agent.exe » -o unregister

Linux

- Pour inscrire une ressource Linux, exécutez la commande suivante dans un terminal :

sudo « /usr/lib/Acronis/RegisterAgentTool/RegisterAgent » -o register -t cloud -a -u -p

Par exemple :

sudo « /usr/lib/Acronis/RegisterAgentTool/RegisterAgent » -o register -t cloud -a https://cloud.company.com -u johndoe -p johnspassword

- La commande de désinscription de la ressource est :

sudo « /usr/lib/Acronis/RegisterAgentTool/RegisterAgent » -o unregister

macOS

- Pour l’inscription de la ressource, exécutez la commande suivante :

sudo « /Library/Application Support/BackupClient/Acronis/RegisterAgentTool/RegisterAgent » -o register -t cloud -a -u -p

Par exemple :

sudo « /Library/Application Support/BackupClient/Acronis/RegisterAgentTool/RegisterAgent » -o register -t cloud -a https://cloud.company.com -u johndoe -p johnspassword

- La commande de désinscription est :

sudo « /Library/Application Support/BackupClient/Acronis/RegisterAgentTool/RegisterAgent » -o unregister

Désinscription d’une appliance virtuelle

1. Dans la console de l’appliance virtuelle, appuyez sur CTRL+MAJ+F2 pour ouvrir l’interface de ligne de commande.

2. À l’invite de commandes, exécutez la commande suivante :

register_agent -o unregister

3. Pour revenir à l’interface graphique de l’appliance, appuyez sur ALT+F1

Déploiement de l’agent pour VMware (appliance virtuelle)

Configuration système requise pour l’agent

Par défaut, 4 Go de RAM et 2 vCPU sont attribués à l’appliance virtuelle, ce qui est optimal et suffisant pour la plupart des opérations.

Pour améliorer les performances de sauvegarde et éviter les défaillances liées à une mémoire RAM insuffisante, nous vous recommandons d’augmenter ces ressources à 16 Go de RAM et 4 vCPU dans les situations les plus exigeantes. Par exemple, augmentez les ressources affectées lorsque vous vous attendez à un trafic de sauvegarde supérieur à 100 Mo par seconde (par exemple, sur les réseaux 10 Gigabits) ou si vous sauvegardez simultanément plusieurs machines virtuelles avec des disques durs de grande capacité (500 Go ou plus).

Les propres disques virtuels de l’appliance n’occupent pas plus de 6 Go de stockage. Le format du disque (dynamique ou statique) n’a pas d’importance et n’affecte pas les performances du matériel.

Déploiement du modèle OVF

- Cliquez sur Tous les terminaux > Ajouter > VMware ESXi > Appliance virtuelle (OVF). L’archive ZIP est téléchargée sur votre machine.

- Décompressez l’archive ZIP. Le dossier contient un fichier .ovf et deux fichiers .vmdk.

- Assurez-vous que ces fichiers sont accessibles à partir de la machine exécutant vSphere Client.

- Lancez vSphere Client et connectez-vous à vCenter Server.

- Déployez le modèle OVF.

- Nommez la VM « WeDoBack »

- Lors de la configuration du stockage, sélectionnez le magasin de données partagé, s’il existe. Le format du disque (dynamique ou statique) n’a pas d’importance et n’affecte pas les performances du matériel.

- Lors de la configuration de connexions réseau, assurez-vous de sélectionner un réseau qui autorise une connexion Internet, afin que l’agent puisse s’enregistrer correctement dans le Cloud.

Configuration de l’appliance virtuelle

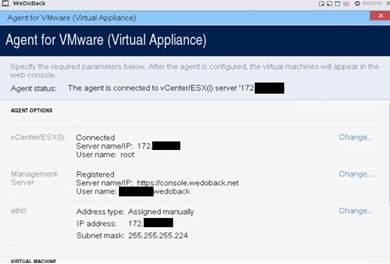

Après avoir déployé l’appliance virtuelle, vous devez la configurer afin qu’elle puisse accéder à vCenter Server ou à l’hôte ESXi, ainsi qu’au service Cyber Protection.

Pour configurer l’appliance virtuelle

- Dans vSphere Client, ouvrez la console de l’appliance virtuelle.

- Vérifiez que la connexion réseau est configurée. La connexion est configurée automatiquement par l’intermédiaire du protocole DHCP (Dynamic Host Configuration Protocol). Pour modifier la configuration par défaut, sous Options de l’agent, dans le champ eth0, cliquez sur Modifier et spécifiez les paramètres réseau.

- Connectez l’appliance virtuelle à vCenter Server ou à l’hôte ESXi.

- Sous Options de l’agent, dans le champ vCenter/ESX(i), cliquez sur Modifier et spécifiez les informations suivantes.

- [Si vous utilisez vCenter Server] Nom ou adresse IP de vCenter Server.

- [Si vous n’utilisez pas vCenter Server] Nom ou adresse IP de l’hôte ESXi sur lequel vous souhaitez sauvegarder et restaurer les machines virtuelles. Pour accélérer les sauvegardes, déployez l’appliance virtuelle sur le même hôte.

- Identifiants requis pour que l’appliance se connecte à vCenter Server ou à l’hôte ESXi. Au lieu d’utiliser un compte existant avec le rôle Administrateur, nous vous recommandons d’utiliser un compte dédié à l’accès à vCenter Server ou à l’hôte ESXi.

- Cliquez sur Vérifier la connexion pour vous assurer que les paramètres sont corrects.

- Cliquez sur OK.

- Sous Options de l’agent, dans le champ vCenter/ESX(i), cliquez sur Modifier et spécifiez les informations suivantes.

- Enregistrez l’appliance dans le service Cyber Protection à l’aide de l’une des méthodes suivantes.

- [Uniquement pour les tenants sans authentification à deux facteurs] Enregistrez l’appliance dans son interface graphique.

- [Uniquement pour les tenants sans authentification à deux facteurs] Enregistrez l’appliance dans son interface graphique.

- Sous Options de l’agent, dans le champ Serveur de gestion, cliquez sur Modifier.

- Dans le champ Nom/IP du serveur, sélectionnez Cloud. L’adresse du service Cyber Protection apparaît. Sauf indication contraire, ne modifiez pas cette adresse.

- Dans les champs Nom d’utilisateur et Mot de passe, spécifiez les identifiants du compte dans le service Cyber Protection. L’appliance virtuelle et les machines virtuelles gérées par cette appliance sont enregistrées dans ce compte.

- Cliquez sur OK.

- Enregistrez l’appliance dans l’interface de ligne de commande

- [Uniquement pour les tenants sans authentification à deux facteurs] Enregistrez l’appliance dans son interface graphique.

Mise à jour des agents

Besoin de mettre à jour un agent ? Reportez-vous à l’article Mise à jour d’un agent.